Định nghĩa TFTP

TFTP (viết tắt của Trivial File Transfer Protocol) là một giao thức truyền tệp đơn giản thuộc tầng ứng dụng trong mô hình TCP/IP. Nó sử dụng giao thức UDP (User Datagram Protocol) làm giao thức tầng giao vận. Điều này có nghĩa là TFTP không đảm bảo việc gửi gói tin một cách tin cậy hoặc phát hiện và sửa lỗi. TFTP hoạt động trên cổng 69 theo mặc định và sử dụng cơ chế yêu cầu-phản hồi đơn giản để truyền tệp giữa máy khách và máy chủ.

Mục đích và chức năng của TFTP

Mục đích chính của giao thức TFTP là truyền tệp qua mạng một cách đơn giản và hiệu quả. Nó chủ yếu dành cho các thiết bị có bộ nhớ hoặc khả năng xử lý hạn chế. Ngoài ra, TFTP không yêu cầu xác thực hoặc mã hóa. Đây là lý do tại sao nó nhanh hơn và dễ triển khai hơn so với FTP. Tuy nhiên, do không xác thực và mã hóa, TFTP kém an toàn hơn và dễ bị tấn công như giả mạo, chặn, sửa đổi hoặc xóa tệp. Do đó, TFTP chỉ nên được sử dụng trong các mạng đáng tin cậy hoặc cho dữ liệu không nhạy cảm.

So sánh TFTP với các giao thức truyền tệp khác

Khác với FTP (File Transfer Protocol) và các giao thức truyền tệp an toàn như SFTP (Secure File Transfer Protocol), FTPS (FTP over SSL/TLS), SCP (Secure Copy Protocol) hay RSYNC (Remote Sync), TFTP có các đặc điểm sau:

- Sử dụng giao thức UDP thay vì TCP

- Không yêu cầu xác thực người dùng

- Không hỗ trợ mã hóa dữ liệu

- Chỉ hỗ trợ các lệnh đọc và ghi tệp cơ bản

- Không có khả năng liệt kê thư mục, đổi tên hay xóa tệp

- Có cấu trúc gói tin và quy trình truyền tệp đơn giản hơn

- Yêu cầu ít tài nguyên và dễ triển khai hơn

- Thích hợp cho các thiết bị có bộ nhớ và khả năng xử lý hạn chế

- Tốc độ truyền tệp nhanh hơn do bỏ qua các bước xác thực và mã hóa

- Kém an toàn hơn và dễ bị tấn công trung gian hơn

Tóm lại, TFTP là một giao thức truyền tệp tối giản, nhẹ và dễ triển khai, nhưng đổi lại nó thiếu các tính năng bảo mật và quản lý tệp nâng cao như các giao thức khác.

Ưu điểm và nhược điểm của TFTP

Giao thức TFTP có một số ưu điểm và nhược điểm đáng lưu ý như sau:

Ưu điểm của TFTP

- Đơn giản, gọn nhẹ và dễ triển khai

- Yêu cầu ít tài nguyên phần cứng và phần mềm

- Tốc độ truyền tệp nhanh do bỏ qua các bước xác thực và mã hóa

- Thích hợp cho việc truyền các tệp cấu hình, firmware hay boot image

- Được hỗ trợ sẵn trên nhiều hệ điều hành và thiết bị mạng

- Có thể hoạt động độc lập mà không cần kết nối TCP liên tục

- Phù hợp cho các ứng dụng như PXE boot, cấu hình thiết bị từ xa, v.v.

Nhược điểm của TFTP

- Thiếu các cơ chế bảo mật như xác thực, phân quyền và mã hóa

- Dễ bị tấn công bằng các kỹ thuật như giả mạo, nghe lén, sửa đổi dữ liệu

- Không đảm bảo tính toàn vẹn và tin cậy của dữ liệu truyền

- Không có sửa lỗi và đảm bảo việc truyền lại các gói tin bị mất

- Không hỗ trợ các thao tác quản lý tệp như liệt kê thư mục, đổi tên, xóa, v.v.

- Chỉ truyền được các tệp có kích thước tối đa khoảng 32MB

- Hiệu suất kém khi truyền qua các liên kết có độ trễ cao

- Ít được hỗ trợ và sử dụng trên các nền tảng và ứng dụng hiện đại

Vì những hạn chế về tính năng và bảo mật, ngày nay TFTP không còn được sử dụng rộng rãi để truyền tệp qua mạng Internet nữa. Tuy nhiên, trong một số trường hợp và môi trường cụ thể, TFTP vẫn là một sự lựa chọn hợp lý khi các yếu tố như đơn giản, tốc độ và tính tương thích được ưu tiên hơn.

Cách TFTP hoạt động: Cơ chế truyền tải tệp qua mạng

Cơ chế hoạt động

TFTP hoạt động bằng cách sử dụng phương thức giao tiếp yêu cầu – phản hồi giữa máy khách và máy chủ để truyền tệp. Dưới đây là hướng dẫn từng bước về cách TFTP hoạt động:

- Máy khách TFTP gửi một yêu cầu đọc (RRQ) hoặc yêu cầu ghi (WRQ) tới máy chủ TFTP trên cổng UDP 69, bao gồm tên tệp và chế độ truyền (ASCII hoặc nhị phân).

- Máy chủ TFTP phản hồi bằng một gói tin có chứa số hiệu khối đầu tiên (block number 1) và dữ liệu tệp tương ứng. Mỗi khối dữ liệu có kích thước tối đa 512 byte.

- Máy khách gửi lại gói tin ACK (acknowledgment) để xác nhận đã nhận được khối dữ liệu. Gói tin ACK chứa số hiệu của khối dữ liệu đã nhận.

- Máy chủ tiếp tục gửi các khối dữ liệu tiếp theo, mỗi khối có số hiệu tăng dần. Máy khách gửi lại các gói tin ACK tương ứng sau mỗi khối.

- Khi khối dữ liệu cuối cùng được gửi (kích thước < 512 byte), máy khách gửi một gói tin ACK cuối cùng để hoàn tất quá trình truyền.

- Nếu có lỗi xảy ra, như tệp không tồn tại, truy cập bị từ chối, v.v., máy chủ sẽ gửi một gói tin lỗi (ERROR) cho máy khách chứa mã lỗi và thông báo tương ứng.

- Quá trình truyền tệp TFTP diễn ra theo cơ chế “stop-and-wait”, nghĩa là mỗi lần chỉ truyền một khối dữ liệu và chờ xác nhận trước khi gửi khối tiếp theo. Điều này giúp đơn giản hóa việc triển khai TFTP, nhưng đồng thời cũng làm giảm hiệu suất truyền tải.

Các lệnh cơ bản

TFTP hỗ trợ một số lệnh cơ bản sau:

- RRQ (Read Request): Yêu cầu đọc một tệp từ máy chủ.

- WRQ (Write Request): Yêu cầu ghi một tệp lên máy chủ.

- DATA: Chứa dữ liệu của tệp được truyền, được chia thành các khối 512 byte.

- ACK (Acknowledgment): Xác nhận việc nhận thành công một khối dữ liệu.

- ERROR: Thông báo về một lỗi xảy ra trong quá trình truyền tệp.

Các lệnh này được gửi dưới dạng các gói tin UDP giữa máy khách và máy chủ TFTP. Máy khách sử dụng lệnh RRQ hoặc WRQ để khởi tạo một phiên truyền tệp, sau đó sử dụng các gói tin DATA và ACK để trao đổi dữ liệu. Gói tin ERROR được sử dụng để thông báo và xử lý các tình huống bất thường.

Quy trình trên cho thấy cách TFTP sử dụng các gói tin đơn giản để truyền tải dữ liệu tệp giữa máy khách và máy chủ, với cơ chế xác nhận từng khối để đảm bảo tính toàn vẹn. Tuy nhiên, do thiếu các cơ chế bảo mật và sửa lỗi, quy trình này cũng tiềm ẩn nhiều rủi ro về an toàn và tin cậy dữ liệu.

Ứng dụng TFTP trong thực tế

Cấu hình thiết bị mạng

Một trong những ứng dụng phổ biến nhất của TFTP là sao lưu và khôi phục các tệp cấu hình của các thiết bị mạng như router, switch hay firewall. Nhiều thiết bị mạng, đặc biệt là của Cisco, cho phép bạn sao lưu tệp cấu hình hiện tại hoặc nạp một tệp cấu hình mới thông qua TFTP.

Ví dụ, để sao lưu tệp cấu hình của một router Cisco, bạn có thể sử dụng lệnh:

Router# copy running-config tftp://192.168.1.100/router-config.txt

Lệnh này sẽ gửi một bản sao của tệp cấu hình đang chạy (running-config) tới máy chủ TFTP có địa chỉ IP 192.168.1.100, với tên tệp là router-config.txt. Tương tự, để nạp một tệp cấu hình từ máy chủ TFTP, bạn có thể sử dụng lệnh:

Router# copy tftp://192.168.1.100/router-config.txt startup-config

Lệnh này sẽ tải tệp cấu hình router-config.txt từ máy chủ TFTP và lưu nó vào NVRAM như tệp cấu hình khởi động (startup-config). Sau khi khởi động lại, router sẽ sử dụng tệp cấu hình này.

Việc sử dụng TFTP để quản lý tệp cấu hình giúp đơn giản hóa việc sao lưu, khôi phục và nhân rộng cấu hình trên nhiều thiết bị mạng. Tuy nhiên, do TFTP không mã hóa dữ liệu, bạn cần đảm bảo rằng mạng của mình đủ an toàn và tin cậy để tránh bị đánh cắp thông tin cấu hình nhạy cảm.

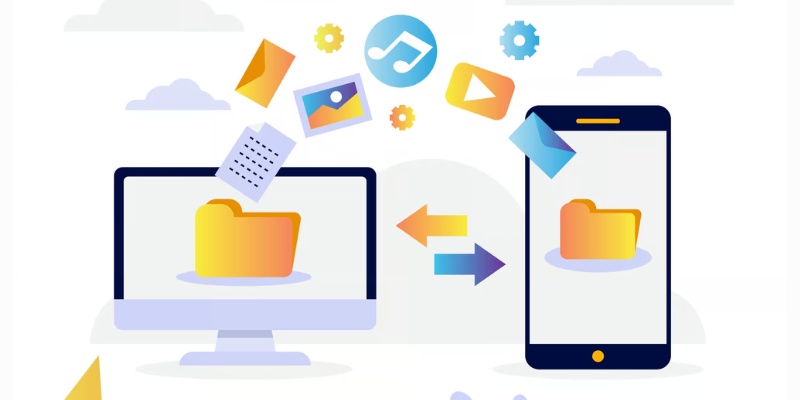

Khởi động mạng PXE

PXE (Preboot Execution Environment) là một chuẩn cho phép các máy tính khởi động từ một máy chủ mạng. TFTP thường được sử dụng trong quá trình khởi động PXE để truyền tải các tệp cần thiết như nhân hệ điều hành, initrd, tệp cấu hình,… Quá trình khởi động PXE thường bao gồm các bước sau:

- Máy tính client gửi một yêu cầu DHCP (Dynamic Host Configuration Protocol) để lấy địa chỉ IP và thông tin về máy chủ TFTP.

- Máy chủ DHCP trả về địa chỉ IP cho client và địa chỉ của máy chủ TFTP chứa các tệp khởi động.

- Client kết nối với máy chủ TFTP và tải về các tệp khởi động cần thiết, bao gồm bootloader, nhân, initrd, v.v.

- Client thực thi bootloader, nạp nhân và initrd vào bộ nhớ, và bắt đầu quá trình khởi động hệ điều hành.

Việc sử dụng TFTP trong khởi động PXE giúp đơn giản hóa việc triển khai và bảo trì hệ điều hành trên nhiều máy tính. Thay vì phải cài đặt hệ điều hành trên từng máy, bạn có thể tạo một môi trường khởi động mạng và để các máy tính tải hệ điều hành từ đó. Điều này đặc biệt hữu ích trong các môi trường như phòng máy tính, trung tâm dữ liệu, hoặc khi triển khai hệ điều hành trên các thiết bị không có ổ đĩa như thin client.

Cập nhật firmware

Nhiều thiết bị phần cứng như router, switch, điện thoại IP, camera giám sát, v.v., sử dụng TFTP để cập nhật firmware (phần mềm cơ sở). Quá trình cập nhật firmware qua TFTP thường bao gồm các bước sau:

- Tải tệp firmware mới từ trang web của nhà sản xuất và lưu trữ nó trên một máy chủ TFTP.

- Truy cập giao diện quản trị của thiết bị qua web, SSH, hoặc console.

- Chọn tùy chọn cập nhật firmware và chỉ định địa chỉ IP của máy chủ TFTP cùng với tên tệp firmware.

- Thiết bị kết nối với máy chủ TFTP, tải về tệp firmware, và bắt đầu quá trình cập nhật.

Sau khi hoàn tất, thiết bị sẽ khởi động lại với phiên bản firmware mới.

Việc sử dụng TFTP để cập nhật firmware giúp đơn giản hóa quá trình bảo trì và nâng cấp phần mềm trên các thiết bị mạng. Tuy nhiên, do TFTP không xác thực và mã hóa, bạn cần đảm bảo tính toàn vẹn của tệp firmware và bảo mật của mạng để tránh bị tấn công như giả mạo firmware hoặc cài cắm mã độc.

Bảo mật TFTP: Những vấn đề cần lưu ý

Các lỗ hổng bảo mật của TFTP

Do thiết kế đơn giản và thiếu các cơ chế bảo mật, TFTP có nhiều lỗ hổng tiềm ẩn có thể bị khai thác bởi tin tặc. Dưới đây là một số lỗ hổng bảo mật phổ biến của TFTP:

- Không xác thực: TFTP không yêu cầu bất kỳ hình thức xác thực nào giữa client và server. Bất kỳ ai cũng có thể kết nối với một máy chủ TFTP và truy cập các tệp được chia sẻ.

- Không mã hóa: TFTP truyền dữ liệu dưới dạng văn bản thô qua mạng, mà không sử dụng bất kỳ hình thức mã hóa nào. Điều này có nghĩa là bất kỳ ai cũng có thể nghe lén và đọc nội dung của các gói tin TFTP.

- Dễ bị tấn công giả mạo: Do thiếu xác thực, một kẻ tấn công có thể dễ dàng giả mạo địa chỉ IP của máy chủ TFTP và lừa client tải về các tệp độc hại.

- Dễ bị tấn công từ chối dịch vụ (DoS): Một kẻ tấn công có thể gửi một lượng lớn các yêu cầu TFTP giả mạo để làm tràn ngập máy chủ và gây ra từ chối dịch vụ.

- Truy cập trái phép: Nếu không được cấu hình đúng cách, một máy chủ TFTP có thể cho phép truy cập vào các thư mục và tệp nhạy cảm trên hệ thống.

- Tấn công buffer overflow: Một số triển khai TFTP dễ bị tổn thương trước các lỗi tràn bộ đệm (buffer overflow), cho phép kẻ tấn công thực thi mã từ xa.

Những lỗ hổng này cho thấy tầm quan trọng của việc bảo mật TFTP và chỉ sử dụng nó trong các môi trường được kiểm soát và tin cậy. Nếu sử dụng TFTP trong các mạng công cộng hoặc môi trường không đáng tin cậy, bạn cần thực hiện các biện pháp bảo mật bổ sung.

Các biện pháp giảm thiểu rủi ro khi sử dụng TFTP

Để giảm thiểu các rủi ro bảo mật khi sử dụng TFTP, bạn có thể áp dụng một số biện pháp sau:

- Hạn chế quyền truy cập: Cấu hình máy chủ TFTP chỉ cho phép truy cập từ các địa chỉ IP hoặc dải mạng tin cậy. Sử dụng danh sách kiểm soát truy cập (ACL) để lọc các kết nối không mong muốn.

- Chroot jail: Chạy máy chủ TFTP trong một môi trường chroot jail để hạn chế quyền truy cập vào hệ thống tệp. Điều này giúp ngăn chặn truy cập trái phép vào các tệp và thư mục quan trọng.

- Phân tách mạng: Triển khai máy chủ TFTP trên một mạng riêng biệt, tách biệt với các hệ thống và dịch vụ quan trọng khác. Sử dụng VLAN, tường lửa và các biện pháp kiểm soát truy cập mạng khác.

- Giám sát và ghi log: Bật tính năng ghi log trên máy chủ TFTP và giám sát các hoạt động truy cập và truyền tệp. Phân tích nhật ký để phát hiện các hành vi bất thường hoặc đáng ngờ.

- Cập nhật phần mềm: Đảm bảo rằng máy chủ TFTP và các thành phần liên quan luôn được cập nhật với các bản vá bảo mật mới nhất. Theo dõi các thông báo bảo mật từ nhà cung cấp và cộng đồng.

- Mã hóa và xác thực: Nếu có thể, hãy sử dụng các biện pháp mã hóa và xác thực bổ sung như IPsec, SSL/TLS hoặc SSH để bảo vệ giao thức TFTP. Tuy nhiên, điều này có thể yêu cầu các sửa đổi đối với phần mềm máy khách và máy chủ.

- Giáo dục người dùng: Đào tạo người dùng về các rủi ro bảo mật của TFTP và cách sử dụng nó một cách an toàn. Khuyến khích họ sử dụng các giao thức an toàn hơn khi có thể.

Bằng cách áp dụng các biện pháp này, bạn có thể giảm đáng kể các rủi ro bảo mật liên quan đến việc sử dụng TFTP trong môi trường của mình. Tuy nhiên, điều quan trọng cần lưu ý là không có giải pháp bảo mật nào là hoàn hảo, và việc sử dụng TFTP luôn đi kèm với một mức rủi ro nhất định.

Các lựa chọn thay thế an toàn hơn cho TFTP

Trong nhiều trường hợp, việc sử dụng các giao thức truyền tệp an toàn hơn có thể là một lựa chọn tốt hơn so với TFTP. Dưới đây là một số lựa chọn thay thế phổ biến:

- SFTP (SSH File Transfer Protocol): SFTP là một giao thức truyền tệp an toàn chạy trên SSH. Nó cung cấp xác thực, mã hóa và tính toàn vẹn dữ liệu, đồng thời hỗ trợ nhiều tính năng nâng cao như nén và chuyển tiếp port.

- FTPS (FTP over SSL/TLS): FTPS là một phiên bản an toàn của FTP sử dụng SSL/TLS để mã hóa dữ liệu. Nó cung cấp xác thực và bảo mật kênh truyền, nhưng yêu cầu cấu hình phức tạp hơn so với SFTP.

- SCP (Secure Copy): SCP là một giao thức sao chép tệp an toàn sử dụng SSH. Nó cung cấp xác thực và mã hóa, nhưng thiếu một số tính năng nâng cao như hỗ trợ tìm kiếm hoặc nén.

- HTTPS (HTTP over SSL/TLS): Mặc dù không phải là một giao thức truyền tệp chuyên dụng, HTTPS có thể được sử dụng để truyền tệp qua web một cách an toàn. Nó cung cấp xác thực, mã hóa và tính toàn vẹn dữ liệu, đồng thời tương thích với hầu hết các trình duyệt web và công cụ tải xuống.

- rsync over SSH: rsync là một công cụ đồng bộ hóa tệp mạnh mẽ có thể hoạt động qua SSH để cung cấp truyền tệp an toàn. Nó hỗ trợ sao chép gia tăng, nén và nhiều tính năng tối ưu hóa khác.

Khi lựa chọn một giải pháp thay thế cho TFTP, hãy xem xét các yêu cầu bảo mật, tính tương thích và dễ sử dụng trong môi trường cụ thể của bạn. Trong nhiều trường hợp, việc chuyển đổi sang một giao thức an toàn hơn có thể đáng giá so với việc duy trì một dịch vụ TFTP dễ bị tổn thương.

Giải quyết sự cố TFTP: Xử lý các lỗi thường gặp

Các lỗi TFTP phổ biến: Nguyên nhân và cách khắc phục

Khi làm việc với TFTP, bạn có thể gặp phải một số lỗi và sự cố phổ biến. Dưới đây là một số lỗi TFTP thường gặp, nguyên nhân gây ra và cách khắc phục:

- Lỗi “File not found”: Lỗi này xảy ra khi tệp yêu cầu không tồn tại trên máy chủ TFTP. Kiểm tra lại đường dẫn và tên tệp, đảm bảo rằng tệp tồn tại và có quyền đọc.

- Lỗi “Access violation”: Lỗi này xảy ra khi máy khách TFTP không có quyền truy cập vào tệp trên máy chủ. Kiểm tra lại quyền truy cập của tệp và thư mục, đảm bảo rằng máy khách có quyền đọc hoặc ghi tùy theo yêu cầu.

- Lỗi “Disk full”: Lỗi này xảy ra khi không đủ dung lượng đĩa trên máy chủ TFTP để lưu trữ tệp được ghi. Giải phóng dung lượng đĩa hoặc chọn một vị trí lưu trữ khác.

- Lỗi “Illegal TFTP operation”: Lỗi này xảy ra khi máy khách gửi một yêu cầu không hợp lệ, chẳng hạn như yêu cầu một tệp không tồn tại hoặc cố gắng thực hiện một thao tác không được hỗ trợ. Kiểm tra lại cú pháp và tham số của lệnh TFTP.

- Lỗi “Unknown transfer ID”: Lỗi này xảy ra khi máy chủ TFTP nhận được một gói tin với ID truyền tải không xác định. Điều này thường là do sự không khớp giữa máy khách và máy chủ. Khởi động lại quá trình truyền và đảm bảo rằng cả hai bên đang sử dụng cùng một ID.

- Lỗi “File already exists”: Lỗi này xảy ra khi cố gắng ghi đè lên một tệp đã tồn tại trên máy chủ TFTP mà không được phép. Xóa tệp hiện có hoặc chọn một tên tệp khác.

- Lỗi timeout: Lỗi này xảy ra khi không nhận được phản hồi từ máy chủ TFTP trong khoảng thời gian cho phép. Kiểm tra kết nối mạng, tường lửa và cấu hình máy chủ. Tăng thời gian chờ nếu mạng bị trễ cao.

Để khắc phục các lỗi TFTP, hãy bắt đầu bằng cách kiểm tra kỹ thông báo lỗi và xác định nguyên nhân gốc rễ. Kiểm tra quyền truy cập tệp, cấu hình máy chủ, kết nối mạng và tường lửa. Sử dụng các công cụ gỡ lỗi như Wireshark để phân tích lưu lượng mạng TFTP và xác định vị trí xảy ra sự cố.

Công cụ gỡ lỗi TFTP: Hỗ trợ quá trình xử lý sự cố

Để giải quyết các vấn đề liên quan đến TFTP, bạn có thể sử dụng một số công cụ gỡ lỗi hữu ích sau:

- Wireshark: Wireshark là một công cụ phân tích giao thức mạng mạnh mẽ cho phép bạn chặn và kiểm tra các gói tin TFTP. Với Wireshark, bạn có thể theo dõi toàn bộ quá trình trao đổi TFTP, kiểm tra nội dung gói tin và xác định vị trí xảy ra lỗi.

- tftp-hpa: tftp-hpa là một triển khai TFTP cho Linux với nhiều tính năng gỡ lỗi. Bạn có thể sử dụng tftp-hpa với các tùy chọn như “-v” (chi tiết) hoặc “-l” (log) để bật chế độ gỡ lỗi và ghi lại thông tin chi tiết về quá trình truyền tệp.

- tftpd32: tftpd32 là một máy chủ TFTP nhẹ và đa năng cho Windows với giao diện người dùng đồ họa. Nó cung cấp các tính năng gỡ lỗi như ghi log, giám sát trạng thái truyền tải và hỗ trợ nhiều cấu hình nâng cao.

- tcpdump: tcpdump là một công cụ dòng lệnh mạnh mẽ để chặn và phân tích lưu lượng mạng. Với tcpdump, bạn có thể chặn các gói tin TFTP và kiểm tra nội dung của chúng để tìm ra các bất thường hoặc lỗi.

- strace: strace là một công cụ gỡ lỗi hệ thống cho phép bạn theo dõi các lệnh gọi hệ thống và tín hiệu được tạo ra bởi một tiến trình. Bằng cách chạy máy khách hoặc máy chủ TFTP dưới strace, bạn có thể thu được cái nhìn sâu hơn về hành vi của chúng và xác định các vấn đề tiềm ẩn.

Khi sử dụng các công cụ gỡ lỗi, điều quan trọng là phải có một cách tiếp cận có hệ thống. Bắt đầu bằng cách thu thập thông tin về môi trường, cấu hình và các bước tái tạo vấn đề. Sau đó, sử dụng các công cụ thích hợp để thu thập dữ liệu gỡ lỗi như log, bản ghi gói tin hoặc vết hệ thống. Phân tích dữ liệu để xác định nguyên nhân gốc rễ của vấn đề và thử nghiệm các giải pháp tiềm năng.

Câu hỏi thường gặp về TFTP

TFTP là gì và nó khác gì so với FTP?

TFTP là một giao thức truyền tệp đơn giản sử dụng UDP. Nó thiếu nhiều tính năng và cơ chế bảo mật của FTP, chẳng hạn như xác thực, mã hóa và liệt kê thư mục. TFTP thường được sử dụng trong các môi trường hạn chế tài nguyên hoặc khi cần truyền tệp nhanh và đơn giản.

TFTP có an toàn không?

Không, TFTP không cung cấp bất kỳ biện pháp bảo mật nào. Nó truyền dữ liệu dưới dạng văn bản thô và không có cơ chế xác thực người dùng. TFTP chỉ nên được sử dụng trong các mạng đáng tin cậy và môi trường được kiểm soát.

Tôi có thể sử dụng TFTP để truyền các tệp lớn không?

Mặc dù có thể truyền các tệp lớn qua TFTP, nhưng nó không được khuyến nghị. TFTP thiếu các cơ chế kiểm soát luồng và phục hồi lỗi, vì vậy việc truyền các tệp lớn có thể không đáng tin cậy và kém hiệu quả. Sử dụng các giao thức như FTP hoặc rsync sẽ tốt hơn cho các tệp lớn.

Làm cách nào để bảo mật máy chủ TFTP của tôi?

Để bảo mật máy chủ TFTP, hãy đảm bảo rằng nó chỉ lắng nghe trên các địa chỉ IP và cổng cần thiết. Sử dụng danh sách kiểm soát truy cập (ACL) để hạn chế quyền truy cập vào các địa chỉ IP đáng tin cậy. Đặt máy chủ trong một lồng chroot hoặc môi trường cô lập tương tự. Giám sát các hoạt động và rotate log thường xuyên.

Tôi nên sử dụng TFTP hay giao thức khác?

Việc sử dụng TFTP hay giao thức khác phụ thuộc vào yêu cầu và ràng buộc cụ thể của bạn. Nếu bạn cần truyền tệp một cách nhanh chóng và đơn giản trong một mạng tin cậy, thì TFTP có thể là một lựa chọn phù hợp. Tuy nhiên, đối với hầu hết các trường hợp sử dụng hiện đại, đặc biệt là khi cần bảo mật hoặc truyền tệp đáng tin cậy, thì sử dụng các giao thức như SFTP, FTPS hoặc rsync sẽ là lựa chọn tốt hơn.

Hy vọng bài viết này đã cung cấp cho bạn một cái nhìn toàn diện về giao thức TFTP, từ các khái niệm cơ bản đến các kỹ thuật khắc phục sự cố nâng cao. Hãy tận dụng những kiến thức này để triển khai và quản lý TFTP một cách hiệu quả trong môi trường mạng của bạn, đồng thời luôn đề cao cảnh giác với các vấn đề bảo mật tiềm ẩn. Chúc bạn thành công!